Weshalb einen Web Application Pentest durchführen? Welche Herausforderungen gibt es in der Umsetzung? Auf diese und andere Fragen gehen wir in unserem Ratgeber ein.

Was ist ein Web Application Penetration Test?

Ein Web Application Penetration Test, auch Web Application Pentest oder Web App Pentest genannt, ist ein auf Webanwendungen spezialisierter Sicherheitstest. Er zielt darauf ab, Schwachstellen in Webanwendungen proaktiv zu identifizieren und diese hinsichtlich ihres Sicherheitsrisikos zu bewerten.

Da Web-Applikationen immer in Verbindung mit einem Backend-System betrieben werden, müssen bei einem Web Application Penetration Test Front- und Backend als Einheit getestet werden.

Weshalb einen Web Application Pentest durchführen?

Es gibt eine Vielzahl von guten Gründen weshalb ein Unternehmen einen Web Application Pentest durchführen lassen sollte oder aus regulatorischen Gründen sogar muss.

Vorbereitung ist die beste Verteidigung

Um die Widerstandsfähigkeit Ihrer IT-Infrastruktur zu steigern und den Krisenfall zu vermeiden, lohnt es sich zu denken und vorzugehen wie der nächste potentielle Angreifer!

Proaktive Erkennung von Schwachstellen

Ein Web App Pentest ermöglicht es, Schwachstellen und Sicherheitslücken in Web-Applikationen zu identifizieren, bevor diese von Angreifern ausgenutzt werden können. Im Zuge eines Web Application Pentests werden Werkzeuge und Methoden eines potentiellen Angreifers angewendet, um Schwachstellen frühzeitig zu erkennen und objektive Erkenntnisse über die Wirksamkeit bereits getroffener IT-Sicherheitsmaßnahmen zu erlangen.

Das Ziel ist Schwachstellen zu identifizieren, um diese für einen Angriff (Exploit) zu nutzen – ohne tatsächlichen Schaden anzurichten. Diese präventive Maßnahme minimiert das Risiko von kostspieligen Systemausfällen und steigert die Qualität der getesteten Web-Applikation.

Erfüllung regulatorischer Anforderungen

Viele Unternehmen stehen vor der Herausforderung, strenge regulatorische Vorgaben hinsichtlich des Umgangs mit technischen Schwachstellen erfüllen zu müssen – als unmittelbare Anforderung oder mittelbar über die Einführung eines ISMS gemäß ISO 27001. Regulatorische Vorgaben stammen u.a. aus dem IT-Sicherheitsgesetz, dem § 75c SGB V (Verpflichtung für Krankenhäuser, Maßnahmen zur Informationssicherheit nach dem Stand der Technik zu implementieren), der BAIT / VAIT, diversen branchenspezifischen Standards sowie neuerdings der NIS-2.

Im Rahmen der Pflicht proaktiv mit technischen Schwachstellen umzugehen, spielen Penetrationstests eine wichtige Rolle. Hierzu zählt mitunter die regelmäßige Durchführung von Web Application Pentests, um die Einhaltung der regulatorischen Anforderungen zu gewährleisten.

Einhaltung von Kundenverpflichtungen

Ihr Unternehmen ist Lieferant eines Großunternehmens, z.B. in der Automobilbranche? Sie bieten Ihren Kunden Webanwendungen für den Zugriff auf Ihre Leistungen? Ihre Kunden sind verpflichtet für die von ihren Lieferanten/Dienstleistern zur Verfügung gestellten Webanwendungen einen Nachweis bezüglich durchgeführter Web Application Pentests zu erbringen?

In einer Vielzahl von Kundensituationen besteht die Verpflichtung Maßnahmen zum proaktiven Umgang mit technischen Schwachstellen nachweisen zu können. Hierzu zählt auch die Durchführung von regelmäßigen Web Application Pentests – sowohl für Eigenentwicklungen als auch von Drittherstellern genutzte Webanwendungen.

Vermeidung von Reputationsschäden

Ein erfolgreicher Cyber-Angriff kann den Ruf einer Firma erheblich schädigen. Durch regelmäßige Pentests und den daraus resultierenden Verbesserungsmaßnahmen richten Angriffsversuche weniger oder gar keinen Schaden an. So bleibt das Vertrauen von Kunden und Geschäftspartnern erhalten.

Kostenersparnis durch Prävention

Bekanntermaßen können die Kosten einer Cyber-Attacke extrem hoch und existenzbedrohend sein. Unternehmen müssen oft Hunderttausende oder sogar Millionen Euro aufwenden, um entstandene Schäden zu beheben. Durch das frühzeitige Erkennen und Beseitigen von Schwachstellen können potenziell hohe Kosten vermieden werden.

Aber auch ohne den durch einen erfolgreichen Cyber-Angriff verursachten Krisenfall, können Web Application Pentests zu einer wesentlichen Kostenersparnis führen – zum Beispiel durch Verbesserung der Qualität der ausführlich getesteten Web-Applikation!

Verbesserung der Qualität

Web App Pentests tragen zur Qualitätsverbesserung von Webanwendungen bei, indem sie sicherstellen, dass diese robust und widerstandsfähig gegenüber Angriffen sind. Dies führt zu einer höheren Zuverlässigkeit und Leistungsfähigkeit der Webanwendung.

Werden Web App Pentests frühzeitig im Entwicklungsprozess eines Systems oder einer Anwendung durchgeführt, können Schwachstellen zu einem Zeitpunkt identifiziert werden, zu dem ihre Behebung noch mit geringem Aufwand möglich ist.

Anforderungen der Cyber-Versicherungen

Cyber-Versicherungen stellen zunehmend strengere Anforderungen hinsichtlich der umzusetzenden präventiven IT-Sicherheitsmaßnahmen und verlangen daher regelmäßige Sicherheitsüberprüfungen – mit dem Ziel, technische Schwachstellen frühzeitig zu erkennen. Hierbei kann ein Web App Pentest eine wichtige Rolle spielen, insbesondere für solche Webanwendungen, die aus dem öffentlichen Internet erreichbar sind.

Wie läuft ein Web Application Pentest ab?

Wenn Sie uns mit einem Web Application Penetration Test beauftragen, greifen wir Ihre Webanwendung und die dazugehörige Infrastruktur an – und zwar mit der Denk- und Vorgehensweise eines typischen Angreifers.

Für das Erreichen der notwendigen Testqualität ist ein strukturiertes und wiederholbares Vorgehen extrem wichtig. Deshalb orientieren wir uns in der Testdurchführung am Web Security Testing Guide des Open Web Application Security Projects (OWASP).

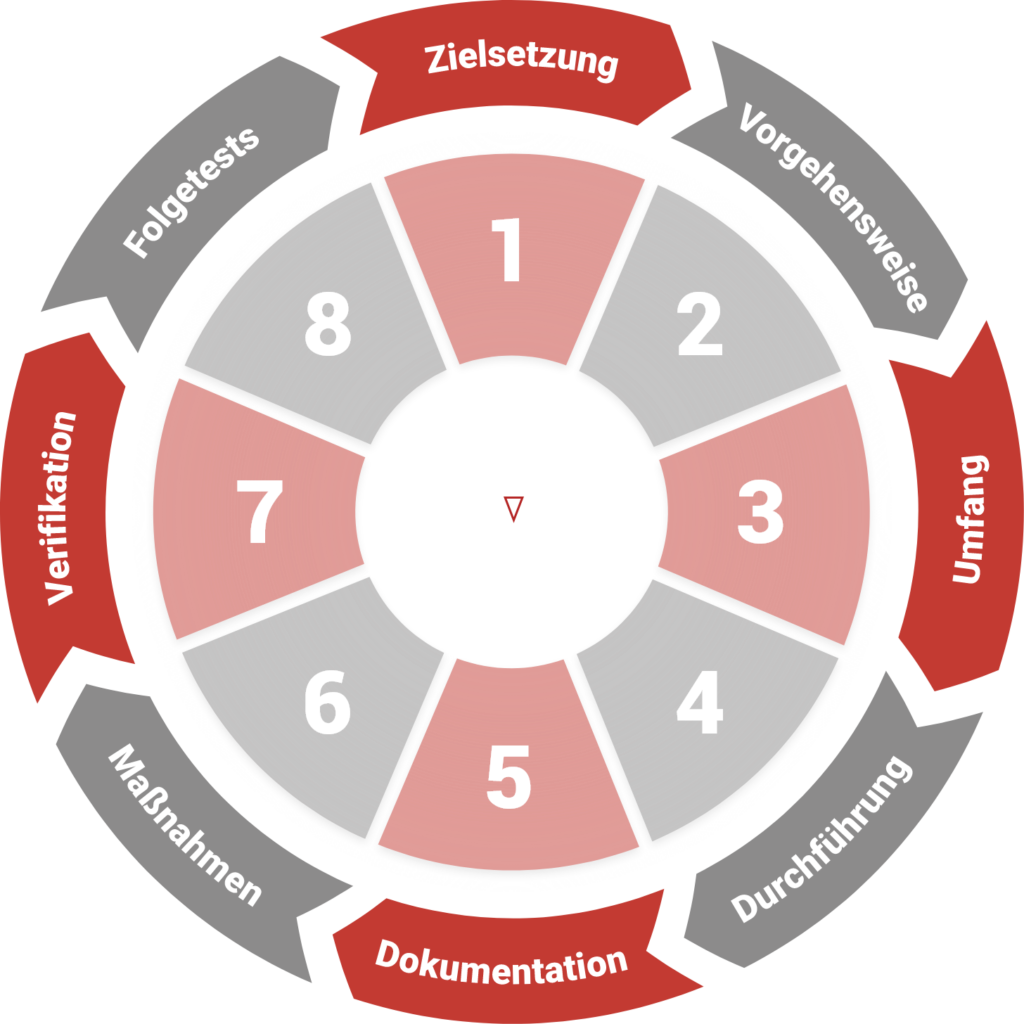

Grundsätzlich gliedert sich jeder von Trovent durchgeführte Penetration Test, und somit auch jeder Web Application Pentest, in die Phasen des hier dargestellten Kreislaufs:

Jeder Web App Pentest beginnt mit Festlegung der Zielsetzung / Vorgehensweise und endet mit der Verifikation der umgesetzten Verbesserungsmaßnahmen. Und da ein Penetrationstest nur eine Momentaufnahme ist, muss der Testprozess in regelmäßigen Abständen wiederholt werden, um das Risiko auftretender Schwachstellen auf einem möglichst niedrigen Niveau zu halten.

Web App Pentest: Welche Herausforderungen gibt es?

Allgemein sind die technischen Hürden, um einen Web Application Pentest durchzuführen, nicht sonderlich hoch, da in der Regel kein aufwendiges Test-Setup aufgebaut werden muss oder speziell konfigurierte Client-Systeme erforderlich sind.

Dennoch wissen Trovent Pentest-Experten, dass es es eine Reihe von Herausforderungen gibt, die in der Durchführung von Web App Pentests zu berücksichtigen sind!

Beeinträchtigung der Produktivumgebung

Etablierte Werkzeuge für Web Application Penetration Testing führen zahlreiche automatisierte Checks durch. Diese können zur Beeinträchtigungen in der Web-Applikation oder in Einzelfällen zu Datenverlusten führen. Aus diesem Grund empfehlen wir, vor Testbeginn ein Backup der Datenbank oder des gesamten Servers anzulegen.

Programmabläufe nicht einsehbar

Beim Penetration Testing von Webanwendungen sind interne Programmabläufe meist nicht einsehbar. Manche Sicherheitslücken können jedoch durch einen bloßen Test von User- oder Betriebsschnittstellen nicht mit vertretbaren Aufwand erkannt werden – z.B. die mangelhafte Implementierung von Authentifizierungsfunktionen. Daher ist in manchen Web App Pentests ein sogenannter White-Box Testansatz zu empfehlen, bei dem Einsichtnahme in den Quellcode der Applikation ermöglicht wird.

Komplexe Rechte- und Rollenmodelle

Web-Applikationen haben häufig komplexe Rechte- und Rollenmodelle, die bei einem Web Application Pentest ausführlich geprüft werden müssen. Daher ist es ratsam, dem ausführenden Pentester entsprechende Test-Accounts für jede Benutzer- und Administrator-Rolle zu geben. Ziel ist im Zuge des Web Application Penetration Tests ausgehend von jeder Rolle zu prüfen, ob der unautorisierte Zugriff auf Daten einer anderen Nutzerrolle möglich ist.

Verzerrung des Testergebnisses durch Firewalls

Als übliche Sicherheitsmaßnahme werden in Produktivumgebungen häufig Web Application Firewalls (WAF) eingesetzt. WAFs erschweren für Angreifer das Ausnutzen von Sicherheitslücken – aber auch für Penetrationstester. Dadurch können möglicherweise vorhandene Sicherheitslücken in der Web-Applikation durch die Tester nicht gefunden werden. Deshalb sollten für die Durchführung eines Web App Pentests WAFs möglichst deaktiviert werden, um sicherzustellen, dass die Pentest-Ergebnisse nicht verfälscht werden.

Wie lange dauert ein Web App Penetration Test?

Dies hängt unter anderem von der konkreten Zielsetzung, der Intensität des Tests und der Komplexität der Webanwendung ab. In der Regel benötigen unsere Pentesting-Spezialisten fünf bis zehn Personentage für die Durchführung und Dokumentation eines Web Application Pentests.

Lassen Sie einen Penetration Test durchführen!

Penetration Testing, egal welcher Art, ist eine extrem wichtige Cyber-Sicherheitsmaßnahme. Doch was genau benötigt Ihr Unternehmen? Mit unserem Pentest-Konfigurator können Sie sich sehr schnell ein passendes Angebot zusammenstellen lassen.

Sie möchten sich direkt von uns als Pentest-Experten zum geeigneten Fokus und Umfang eines Web App Pentests beraten lassen? Kein Problem – nutzen Sie unsere kostenfreien Beratungstermine für ein ausführliches Gespräch!

Fazit

Stellen Sie mit Durchführung eines Web Application Penetration Test bzw. Web App Pentest fest, ob die von Ihnen genutzte oder entwickelte Webanwendung gefährliche Sicherheitslücken aufweist. Schützen Sie sich damit proaktiv vor potentiellen Angreifern und erfüllen Sie so einschlägige regulatorische Anforderungen!