Nutzen Sie das Krankenhauszukunftsgesetz, um Ihre IT-Sicherheit einem Upgrade in 2021 zu unterziehen!

Was bringt das Krankenhauszukunftsgesetz?

Zur Verbesserung der digitalen Infrastruktur von Krankenhäusern, wurde mit der Verabschiedung des Krankenhauszukunftsgesetzes (KHZG) im Oktober/2020 ein milliardenschweres Investitionsprogramm ins Leben gerufen. Der auf Basis des KHZG durch das Bundesamt für Soziale Sicherung (BAS) eingerichtete Krankenhauszukunftsfonds umfasst ein Volumen von rund €4,3 Milliarden. Nutzen Sie das Krankenhauszukunftsgesetz, um Ihre IT-Sicherheit in 2021 einem Upgrade zu unterziehen!

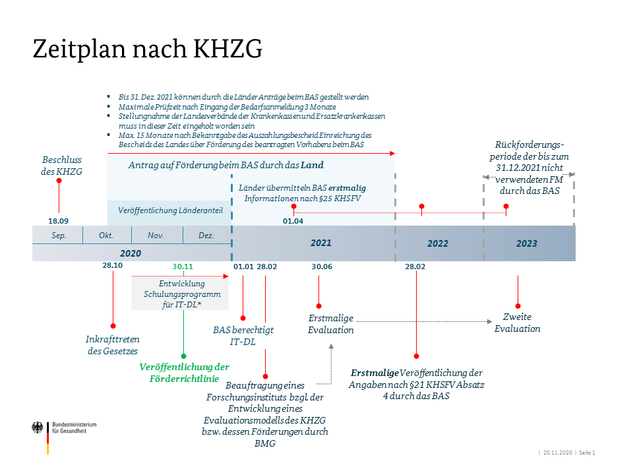

Das eingerichtete Förderprogramm eröffnet Krankenhäusern ein breites Spektrum an Möglichkeiten, um ihre IT-Infrastruktur zu verbessern und die Digitalisierung im Allgemeinen voranzutreiben. Ab Inkrafttreten des Gesetzes bis zum 31.12.2021 können die Länder Förderanträge an das BAS stellen.

Gemäß des KHZG sind mindestens 15 Prozent der gewährten Fördermittel für Maßnahmen zur Verbesserung der Informationssicherheit zu verwenden. Und diesem Teil des Fördertopfes wollen wir uns in diesem Blogartikel näher widmen:

- Zielsetzung der Förderung

- Welche Vorhaben im Bereich der IT-Sicherheit sind förderfähig?

- Wie gestaltet sich das Antragsverfahren aus Perspektive der IT-Sicherheitsvorhaben?

- Förderfähige Leistungen der Trovent

Zielsetzung der Förderung

“Zweck des Krankenhauszukunftsfonds ist die Förderung notwendiger Investitionen in Krankenhäusern in […] die Informationssicherheit.” (§14a KHZG)

Gemäß des KHZG wird §19 der Krankenhausstrukturfonds-Verordnung (KHSFV) u.a um die förderfähigen Vorhaben ergänzt. Im Bereich der Informationssicherheit bedeutet dies im Wortlaut folgendes:

“…die Beschaffung, Errichtung, Erweiterung oder Entwicklung informationstechnischer oder kommunikationstechnischer Anlagen, Systeme oder Verfahren, um die nach dem Stand der Technik angemessenen organisatorischen und technischen Vorkehrungen zur Vermeidung von Störungen der Verfügbarkeit, der Integrität und der Vertraulichkeit der informationstechnischen Systeme, Komponenten oder Prozesse des Krankenhausträgers zu treffen, die für die Funktionsfähigkeit des jeweiligen Krankenhauses und die Sicherheit der verarbeiteten Patienteninformationen maßgeblich sind…”

Upgrade für Ihre IT-Sicherheit in welchen Bereichen?

Nutzen Sie das Krankenhauszukunftsgesetz als Upgrade für Ihre IT-Sicherheit 2021!

Gemäß der Förderrichtlinie vom 01.12.2020 für die Krankenhausstrukturfonds-Verordnung (KHSFV), gibt es für den Fördertatbestand IT-Sicherheit folgendes zu berücksichtigen:

Zielsetzung

“Hierbei ist sowohl die Sicherheit der IT-Systeme als auch der dabei verarbeiteten Informationen in der Gesundheitsversorgung von höchster Bedeutung. Eine Vermeidung von Störungen der Verfügbarkeit, der Integrität und der Vertraulichkeit der informationstechnischen Systeme, Komponenten und Prozesse muss sichergestellt sein. Gleiches gilt für die Authentizität der Informationen. Nur so kann die Patientensicherheit und Behandlungseffektivität sowie die Funktionsfähigkeit des Krankenhaues aufrechterhalten und geschützt werden.”

Funktionale Anforderungen

Förderfähige Vorhaben zur Verbesserung der IT- bzw. Cybersicherheit müssen eine oder eine Kombination der folgenden funktionalen Anforderungen erfüllen:

- Prävention vor Informationssicherheitsvorfällen

- Detektion von Informationssicherheitsvorfällen

- Mitigation von Informationssicherheitsvorfällen

- Steigerung und Aufrechterhaltung der Awareness gegenüber Informationssicherheitsvorfällen bzw. der Bedeutung von IT-/Cybersicherheit

Des weiteren können förderfähige Vorhaben Cloud- und KI-gestützte Verfahren zur Erkennung von Angriffen als Gegenstand haben.

Gemeinsamkeit des KHZG und IT-Sicherheitsgesetzes 2.0

Im Zusammenhang mit der funktionalen Anforderung der Detektion von Informationssicherheitsvorfällen, ist erwähnenswert, dass diese die Anforderungen des IT-Sicherheitsgesetzes 2.0 (ITSiG 2.0) widerspiegelt. Die Novellierung des IT-Sicherheitsgesetzes enthält ebenfalls einen Passus zur Angriffsdetektion.

Gemäß des vom Bundeskabinett am 16.12.2020 verabschiedeten Entwurfs des ITSiG 2.0 wird der §8a des BSI Gesetzes wie folgt angepasst:

“Die eingesetzten Systeme zur Angriffserkennung müssen geeignete Parameter bzw. Merkmale aus dem laufenden Betrieb kontinuierlich und automatisch erfassen und auswerten. Sie sollten dazu in der Lage sein, fortwährend Bedrohungen zu identifizieren und zu vermeiden sowie für eingetretene Störungen geeignete Beseitigungsmaßnahmen vorsehen.”

Auswahl möglicher IT-Sicherheitsvorhaben

Um das das Krankenhauszukunftsgesetz als Upgrade für Ihre IT-Sicherheit 2021 nutzen zu können, müssen die beabsichtigten Vorhaben die Fähigkeiten bzw. den Reifegrad der Prävention, Detektion, Mitigation oder Awareness verbessern.

Prävention – u.a. Netzwerkverzonung, Next Generation Firewalls, Authentisierungssysteme, Virtualisierung/Sandbox-Systeme, Schnittstellenkontrolle, Intrusion Prevention Systeme; NAC (Network Access Control), Schwachstellenmanagement, Softwareversionsmanagement, Datenschleusen, Datendioden, VPN-Systeme, verschlüsselte Datenübertragung, verschlüsselte mobile Datenträger, ISMS

Detektion – u.a. Log-Managementsysteme, SIEM (Security Information Event Managementsysteme), Intrusion Detection Systeme, Schadsoftwareschutz mit zentraler Steuerung

Mitigation (Entschärfung) – u.a. technische / organisatorische Vorbereitungsmaßnahmen für forensische Analyse (Forensic Readiness), automatisierte Backup-

Systeme, lokaler Schadsoftwareschutz mit zentraler Steuerung

Awareness – u.a. regelmäßige Risikoanalysen, Schulungsmaßnahmen, Informationskampagnen, Awareness-Messungen

Wichtig ist in diesem Zusammenhang zu wissen, dass die anvisierten IT-Sicherheitsvorhaben nur förderfähig sind, wenn:

- der jeweils zutreffende Stand der Technik durchgehend berücksichtigt wird und

- datenschutzrechtliche Vorschriften eingehalten werden.

Antragsverfahren des Krankenhauszukunftsgesetzes: Perspektive der IT-Sicherheit

Das Antragsverfahren wird in der Förderrichtlinie zur Krankenhausstrukturfonds-Verordnung (KHSFV) vom 01.12.2020 eingehend beschrieben. Die Fördermittel werden vom Bundesamt für Soziale Sicherung (BAS) aus dem eingerichteten Krankenhauszukunftsfonds (KHZF) verteilt.

Das Antragsverfahren beginnt auf Länderebene. Die Krankenhausträger und Hochschulkliniken richten ihre Bedarfsanmeldung und ggf. gesonderten Antrag an die vom jeweiligen Landesministerium festgelegte Bewilligungsbehörde. Das BAS ist wiederum gegenüber den Ländern die übergeordnete Bewilligungsbehörde.

Wesentliche allgemeine Schritte des Antragsverfahrens für förderfähige Vorhaben:

- Ermittlung des aktuellen Zustands Ihrer IT-Sicherheitsarchitektur und eine darauf aufbauende Priorisierung der sinnvollerweise zu treffenden Verbesserungsmaßnahmen.

- Vom BAS gemäß KHSFV berechtigte IT-Dienstleister bewerten die Passfähigkeit des jeweiligen Vorhabens mit einem der zutreffenden Fördertatbestände des Krankenhauszukunftsfonds.

- Bedarfsanmeldung mittels der Antragsformulare des Bundesamts für Soziale Sicherung, inkl. detaillierter Darstellungen und Begründungen zum jeweiligen Vorhaben.

- Regelmäßige Nachweise, dass die gewährten Fördermittel zweckentsprechend verwendet werden/wurden.

Aus Sicht der IT-Sicherheitsvorhaben ist insbesondere folgendes zu berücksichtigen:

- Nachweis des Mitteleinsatzes für IT-Sicherheit: Der Antragsteller hat Nachweise darüber einzureichen, dass und inwiefern ein Anteil in Höhe von mindestens 15% für Maßnahmen zur Verbesserung der Informationssicherheit eingesetzt wird.

- Bestätigung des zu beauftragenden IT-Dienstleisters: Bei einer Antragstellung eines förderfähigen IT-Sicherheitsvorhabens hat der IT-Dienstleister zu bestätigen, dass die Maßnahme erforderlich ist, um die IT-Systeme des Krankenhauses an den Stand der Technik anzupassen.

- Ausschluss von Krankenhäusern, die bereits als kritische Infrastruktur eingestuft sind: Für KRITIS-Krankenhäuser ist die Förderung von IT-Sicherheitsvorhaben aus dem Krankenhauszukunftsfonds (KHZF) ausgeschlossen, um eine Doppelförderung mit anderen bereits existierenden Fördermaßnahmen zu vermeiden.

Krankenhauszukunftsgesetz – Upgrade für Ihre IT-Sicherheit 2021 mit Unterstützung der Trovent

Nutzen Sie das Krankenhauszukunftsgesetz als Upgrade für Ihre IT-Sicherheit 2021! Gerne unterstützen wir Sie im Zuge Ihrer IT-Sicherheitsvorhaben nach dem Stand der Technik mit unseren Lösungen:

Schwachstellenmanagement

Die Erkennung der IT-Schwachstellen mittels geeigneter Schwachstellenscanner ist nur der erste Schritt. Die Herausforderung besteht in der Umsetzung eines effizienten und umfassenden Prozesses zur Bewertung und Priorisierung sowie Nachverfolgung und Beseitigung von erkannten Schwachstellen. Die Lösung? Schwachstellenmanagement als Dienstleistung beziehen, um die digitale Angriffsfläche zu verringern, das Informationssicherheitsrisiko zu minimieren, und die Widerstandsfähigkeit der bestehenden IT-Infrastruktur deutlich zu verbessern.

VMaaS Plus+ liefert einen Überblick sämtlicher erkennbarer technischer Schwachstellen in der IT-/Netzwerkinfrastruktur und (Web-)Applikationslandschaft einer Organisation und sorgt somit für die vollständige Sichtbarkeit der Angriffsfläche der IT-Infrastruktur. VMaaS Plus+ erlaubt es:

- bekannte sowie neu veröffentlichte Schwachstellen unverzüglich zu erkennen,

- Schwachstellen gezielt zu beheben,

- Systemkonfigurationen anzupassen,

- nicht benötigte Dienste abzuschalten,

- bereits durchgeführte Verbesserungsmaßnahmen einer Verifikation zu unterziehen und

- Asset-Management- und Konfigurationsdatenbanken zu überprüfen und regelmäßig zu aktualisieren.

Sie möchten wissen wie sich die Anforderungen der ISO 27001 im Umgang mit technischen Schwachstellen umsetzen lassen? Lesen Sie hierzu unseren Blogartikel zur Bedeutung von Schwachstellenmanagement im Kontext der ISO 27001.

Angriffsdetektion mittels Anomalieerkennung

Auf Grundlage unserer Expertise in den Bereichen Penetration Testing, Data Analytics und Schwachstellenerkennung erlaubt unsere EAGLE-Lösung die Erkennung von Bedrohungen und Angriffen mittels der Analyse von Log- und Netzwerkverkehrsmetadaten.

Eingebettet in bestehende IT-Infrastruktur werden Log- und Netzwerkverkehrsmetadaten erfasst, aggregiert und maschinell gestützt analysiert. Hierbei orientiert sich Trovent u.a. am MITRE ATT&CK Framework, um für die Erkennung von sicherheitsrelevanten Vorfällen eine breite Abdeckung von möglichen:

- Angriffsszenarien,

- Angriffsmethoden und

- Angriffstechniken zu gewährleisten.

Ziel ist IT-Sicherheitsfachkräften die Informationsgrundlage zu bieten, um relevante Bedrohungen zu identifizieren und schnellstmöglich die Ursachen zu beheben. Wir bieten die EAGLE-Lösung grundsätzlich in Form einer Dienstleistung an, um unseren Kunden:

- die zusätzliche Arbeitsbelastung des IT-Sicherheitsteams abzunehmen,

- durch Verantwortungsübernahme für Installation, Betrieb und Auswertung schnellstmögliche Einsatzfähigkeit zu ermöglichen und

- die erforderlichen Fachkenntnisse im Bereich IT-Sicherheit zur Verfügung zu stellen.

Prävention durch Penetrationstests

Zielsetzung der Förderung von IT-Sicherheitsvorhaben ist die “Beschaffung, Errichtung, Erweiterung oder Entwicklung informationstechnischer oder kommunikationstechnischer Anlagen, Systeme oder Verfahren”

Um Ihre IT-Sicherheit dem beabsichtigten Upgrade zu unterziehen, ist es im ersten Schritt, in Vorbereitung auf das Antragsverfahren, sinnvoll einen Penetrationstest als Begleitmaßnahme durchzuführen. Um den aktuellen Zustand Ihrer IT-Sicherheitsarchitektur bewerten zu können und um eine darauf aufbauende Priorisierung der IT-Sicherheitsvorhaben durchzuführen, ist eine umfassende Kenntnis der Schwachstellen der bestehenden IT-Infrastruktur/-Prozesse unverzichtbar.

Wir führen gerne mit Ihnen ein kostenfreies Beratungsgespräch, um Ihre Anforderungen zu besprechen und Sie in der Umsetzung priorisierter IT-Sicherheitsmaßnahmen zu unterstützen und zu begleiten. Kontaktieren Sie uns, um einen Termin zu vereinbaren.